保护Win2003网络服务器安全-防止服务器被攻击 瘫痪 挂机(2)

特权使用 失败

系统事件 成功 失败

目录服务访问 失败

账户登录事件 成功 失败

与之相关的是:

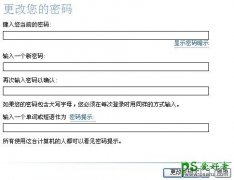

在账户策略->密码策略中设定:

密码复杂性要求 启用

密码长度最小值 6位

强制密码历史 5次

最长存留期 30天

在账户策略->账户锁定策略中设定:

账户锁定 3次错误登录

锁定时间 20分钟

复位锁定计数 20分钟

计算机配置-》Windows设置-》安全设置-》本地策略-》安全选项

网络访问: 可远程访问的注册表路径

网络访问: 可远程访问的注册表路径和子路径

4、目录和文件权限:

为了控制好服务器上用户的权限,同时也为了预防以后可能的入侵和溢出,我们还必须非常小心地设置目录和文件的访问权限,NT的访问权限分为:读取、写入、读取及执行、修改、列目录、完全控制。在默认的情况下,大多数的文件夹对所有用户(Everyone这个组)是完全敞开的(Full Control),你需要根据应用的需要进行权限重设。

在进行权限控制时,请记住以下几个原则:

1>权限是累计的:如果一个用户同时属于两个组,那么他就有了这两个组所允许的所有权限;

2>拒绝的权限要比允许的权限高(拒绝策略会先执行)如果一个用户属于一个被拒绝访问某个资源的组,那么不管其他的权限设置给他开放了多少权限,他也一定不能访问这个资源。所以请非常小心地使用拒绝,任何一个不当的拒绝都有可能造成系统无法正常运行;

3>文件权限比文件夹权限高

4>利用用户组来进行权限控制是一个成熟的系统管理员必须具有的优良习惯之一;

5>仅给用户真正需要的权限,权限的最小化原则是安全的重要保障;

5、预防DoS:

在注册表HKLM\SYSTEM\CurrentControlSet\Services\Tcpip\Parameters中更改以下值可以帮助你防御一定强度的DoS攻击

SynAttackProtect REG_DWORD 2

EnablePMTUDiscovery REG_DWORD 0

NoNameReleaseOnDemand REG_DWORD 1

EnableDeadGWDetect REG_DWORD 0

KeepAliveTime REG_DWORD 300,000

PerformRouterDiscovery REG_DWORD 0

EnableICMPRedirects REG_DWORD 0

注册表的安全设置:

隐藏重要文件/目录可以修改注册表实现完全隐藏:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\Advanced\Folder\Hidden\SHOWALL

CheckedValue 由1 改为 0

对匿名连接的额外限制

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Lsa

restrictanonymous 由0 改为2

关闭默认的根目录和管理共享

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\lanmanserver\parameters

添加DWORD autosharews 0

autoshareserver 0

禁用Guest用户访问日志

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\EventLog下的三个子键:Application、Security、System下面的RestrictGuestAccess值改为1

禁止显示上次登录的用户名

HLM\Software\Microsoft\WindowsNT\CurrentVersion\Winlogon

Dontdisplaylastusername 为1即可

在关机时清理虚拟内存页面交换文件:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Session Manager\Memory Management